Il 5 e 6 marzo a Londra si è svolta la Forensics Europe Expo 2019, un evento focalizzato sulle analisi scientifiche, la scena del crimine, le attrezzature da laboratorio e la digital forensics. La manifestazione ha fatto parte della più ampia cornice della UK Security Week, nella quale erano presenti anche altre expo riguardanti la sicurezza e l’anti-terrorismo.

Entrambe le giornate sono state caratterizzate da un fitto programma di seminari, la maggior parte dei quali riguardanti l’informatica forense. Rimaneva perciò poco tempo per visitare gli stand degli espositori, ma sono comunque soddisfatto perché ho assistito a quasi tutti gli interventi e sono riuscito a dare un’occhiata ai vari padiglioni.

La mattina di martedì è cominciata in grande stile, con dei controlli di sicurezza analoghi a quelli di un aeroporto. Nonostante la puntualità dei partecipanti, la fila per la scansione a raggi X ha fatto perdere a gran parte del pubblico quasi tutto l’intervento di Stuart Hutchinson riguardante l’analisi di partizioni APFS. È stato un vero peccato.

Tanya Pankova ha affrontato una delle applicazioni più “succulente” in ambito forense, con il talk WhatsApp Forensics: evidence hide-and-seek. Tra gli spunti più interessanti spiccano il fatto che i file multimediali nei backup sul cloud non sono criptati, la possibilità di usare il token WhatsApp per decifrare qualsiasi backup associato a uno specifico numero e l’estrazione delle chat sfruttando il QR-code di WhatsApp Web.

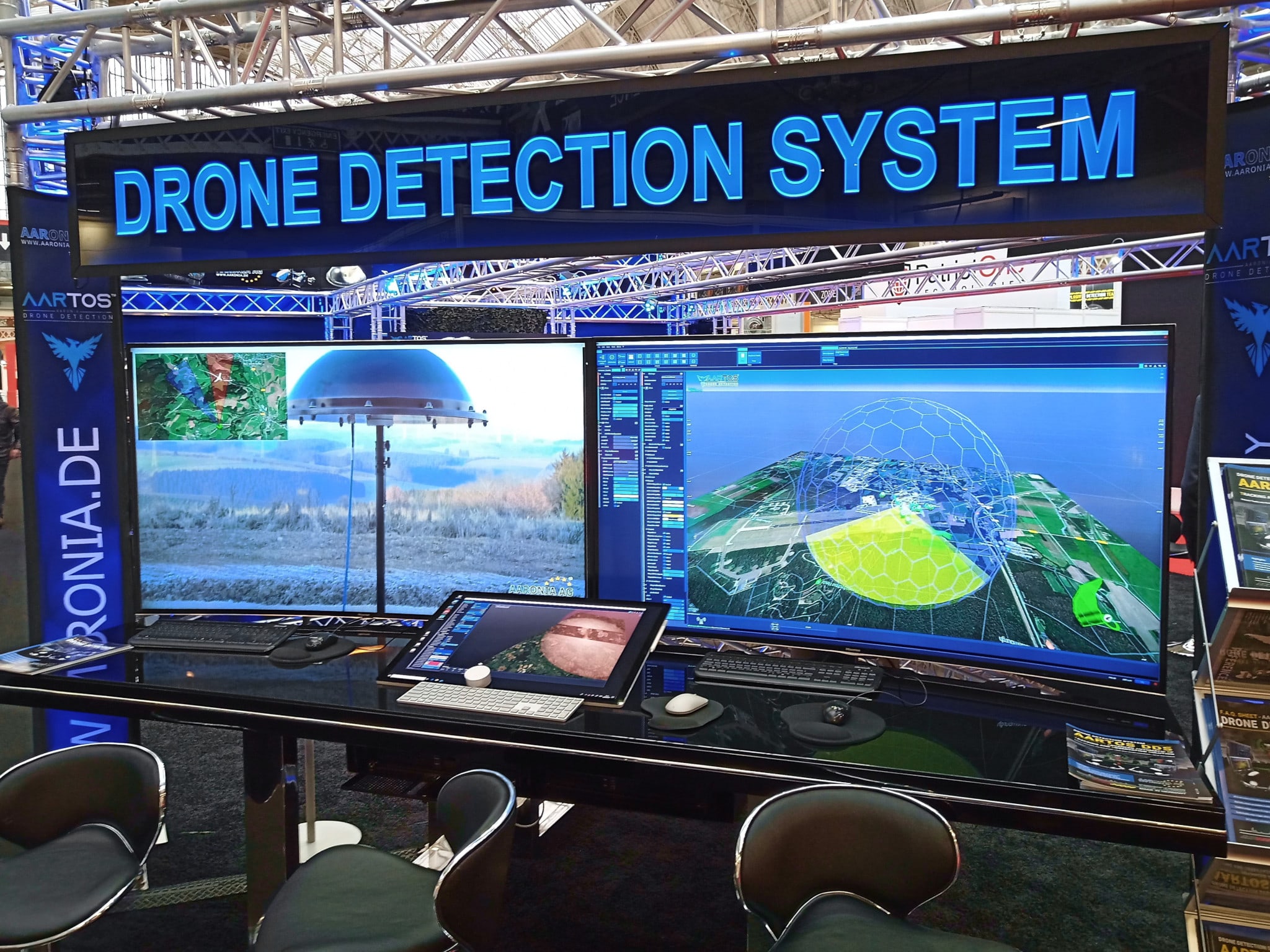

I droni stanno aumentando di popolarità, tanto da essere stati oggetto di due interventi diversi, rispettivamente di Harsh Behl e Paul Baxter. Questi apparecchi ricadono nella categoria dei dispositivi mobili e contengono soprattutto file multimediali e tracciati GPS in formato DAT. L’acquisizione molto spesso si rivela la parte più semplice, mentre l’analisi dei dati richiede maggiore impegno.

David Spreadborough di Amped ha illustrato le problematiche che gli agenti di polizia si trovano spesso ad affrontare quando devono analizzare i filmati delle telecamere di videosorveglianza. Nella maggior parte dei casi non servono strumenti avanzati, ma l’obiettivo essenziale è decodificare agevolmente i video, effettuare semplici operazioni (ritaglio, zoom, deinterlacciamento) ed esportare dei fotogrammi.

Al pomeriggio Dusan Kozusnik ha presentato un intervento dal titolo Advanced phone forensics – unlocking phones and getting maximum evidence, fornendo una panoramica generale sull’analisi forense degli smartphone. Dopo aver affrontato una carrellata di tecniche avanzate di accesso ai dati, ha concluso con uno spunto davvero interessante: dopo l’acquisizione, la vera sfida è l’interpretazione dei dati racchiusi nelle app, incluse quelle meno comuni.

Le operazioni di acquisizione forense devono comunque essere svolte in modo corretto, per questo Oleg Afonin le ha affrontate nel talk iOS Forensics: from logical acquisition to cloud extraction sottolineando in particolare cosa (non) bisogna fare quando si sequestra un dispositivo iOS.

Alessandro Di Carlo di BIT4LAW ha proposto un breve intervento intitolato Forensic readiness and digital forensics evidence in the Italian court, focalizzandosi in particolare sulle peculiarità del sistema giudiziario italiano. Nello specifico, la riproducibilità scientifica della prova assume un’importanza assoluta mentre non trovano spazio le testimonianze degli expert witness nel modo in cui si svolgono nei sistemi anglosassoni.

David Toy ha proposto una tecnica per la ricerca di specifici elementi di “contrabbando” basata su un hashing statistico dei blocchi, fornendo tempi di risposta molto più veloci rispetto alle classiche ricerche che sfruttano gli hash di interi file. Infine, Paola Pietrobon di SecureCube ha concluso la giornata con un approfondimento relativo al funzionamento delle celle e all’analisi dei tabulati telefonici.

La giornata di mercoledì è stata dedicata in gran parte al workshop di DigForAsp (Digital forensics: evidence analysis via intelligent systems and practices), un progetto scientifico finanziato dal programma Horizon 2020 dell’Unione Europea. L’agenda è stata ricca di interventi molto interessanti e a contenuto veramente informatico.

I talk si rivolgevano pertanto a un pubblico con almeno alcune conoscenze matematiche di livello universitario, al fine di presentare il lavoro dei ricercatori presenti. Questo mi ha lasciato perplesso: a mio parere i contenuti scientifici erano molto validi ma il format non si è rivelato ottimale. I minuti disponibili per ogni intervento erano pochi e venivano spesi per presentare frettolosamente la parte teorica e matematica, relegando le applicazioni in ambito di informatica forense a brevi cenni che avrebbero meritato più spazio.

Nel complesso ho apprezzato molto questo evento e c’è stata anche la possibilità di rivedere alcuni amici, nonché scambiare due chiacchiere con gli espositori, compresi alcuni membri delle tre aziende italiane presenti. Se volete saperne di più sul contenuto della manifestazione potete trovare qui la lista completa dei seminari.